Informationssicherheit einfach erklärt

- Was ist Informationssicherheit?

- Bedeutung der Informationssicherheit

- Warum ist Informationssicherheit heute so zentral?

- Gefahren für die Informationssicherheit

- Abgrenzung der Informationssicherheit

- Schutzziele und Grundwerte der Informationssicherheit

- Gesetzlicher Rahmen

- Vorteile der Informationssicherheit

- Herausforderungen der Informationssicherheit

- Anwendungsgebiete der Informationssicherheit

- Umsetzung von strategischen Maßnahmen für Informationssicherheit

- Umsetzung von operativen Maßnahmen für Informationssicherheit

- Tools der Informationssicherheit (Auswahl nach Einsatzfeldern)

- Zertifizierung der Informationssicherheit

- Informationssicherheitsleitlinie /-richtlinie

- Informationssicherheitsbeauftragter (ISB)

- Informationssicherheits-Managementsystem (ISMS): Definition und Aufbau

- Informationssicherheits-Managementsystem: Umsetzung (Kurzleitfaden)

- Datenschutz und Informationssicherheit

- IT-Sicherheit als Teil der Informationssicherheit

- Trends in der Informationssicherheit

- Schulungen für Informationssicherheit

- Umsetzung: Informationssicherheit-Dienstleistungen

- FAQ: kurz & praxisnah

Unser Angebot

Sie benötigen Beratung zum Thema Informationssicherheit? Wir unterstützen Sie gern! Unsere Expertinnen und Experten beraten und unterstützen Sie bei der Umsetzung.

Weitere Informationen zu unseren Angeboten, Beratungsdienstleistungen und unserer Expertise finden Sie hier:

Beratung Informationssicherheit

Externe Informationssicherheitsbeauftragte

ISMS-Beratung

Schulungen & Sensibilisierung

Schwachstellenanalyse durch OSINT-Assessment

Ihr Ansprechpartner

Was ist Informationssicherheit?

Informationssicherheit umfasst alle Strategien, Maßnahmen, Prozesse, Technologien und Verhaltensregeln, die Informationen vor unbefugtem Zugriff, Veränderung, Verlust oder Nichtverfügbarkeit schützen. Dabei ist es unerheblich, in welcher Form Informationen vorliegen – digital in IT-Systemen, auf Papier oder als mündlich weitergegebenes Wissen. Häufig verwendete Synonyme sind IT-Sicherheit, IT-Security und Cybersecurity (siehe Abgrenzung). Informationssicherheit adressiert organisatorische, technische, personelle und rechtliche Aspekte gleichermaßen: vom Richtlinienwerk über Risikomanagement, Notfallplanung, Schulung, Zugangskontrolle und Kryptografie bis zu Audits und kontinuierlicher Verbesserung (ISMS).

Zentrale Grundprinzipien der Informationssicherheit sind die Wahrung von Vertraulichkeit, Integrität und Verfügbarkeit, ergänzt durch weitere Schutzziele wie Authentizität und Nachvollziehbarkeit.

Zu den Schutzobjekten zählen alle geschäftskritischen Informationen (wie Kundendaten, Quellcode, Produktionsparameter, Verträge und Forschungsdaten), die Systeme und Dienste, die diese verarbeiten, sowie die unterstützende Infrastruktur (wie Netzwerk, Gebäude und Lieferkette).

Bedeutung der Informationssicherheit

Die Bedeutung der Informationssicherheit nimmt stetig zu, da Unternehmen und Organisationen immer stärker digital arbeiten und Informationen zu einem der wichtigsten Wirtschaftsgüter geworden sind. Laut dem Bundesamt für Sicherheit in der Informationstechnik (BSI) lag der durchschnittliche Schaden durch Cyberangriffe für deutsche Unternehmen im Jahr 2023 bei über 200 Milliarden Euro jährlich. Gleichzeitig berichten Studien wie der IBM Cost of a Data Breach Report, dass ein einzelnes Datenleck weltweit durchschnittliche Kosten von rund 4,45 Millionen US-Dollar verursacht.

Informationssicherheit hilft, vielfältige Herausforderungen zu bewältigen: Cyberkriminalität, Industriespionage, menschliche Fehler oder technische Ausfälle. Ihre Bedeutung steigt zudem durch gesetzliche Anforderungen wie DSGVO, DORA, NIS2 oder branchenspezifische Vorgaben.

Warum ist Informationssicherheit heute so zentral?

- Die Geschäftsrisiken sind messbar hoch: In Deutschland sanken die durchschnittlichen Kosten eines Datenlecks 2025 zwar auf 3,87 Mio. € (zuvor 4,9 Mio. €), bleiben aber ein erheblicher Budget- und Reputationsfaktor.

- Die regulatorischen Pflichten nehmen zu: Die NIS-2-Richtlinie (Transpositionsfrist 17.10.2024; in Deutschland ist das „Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung“ seit dem 06.12.2025 in Kraft, DORA (seit 17.01.2025 anwendbar im Finanzsektor) und der Cyber Resilience Act (seit 12/2024 in Kraft) definieren höhere Mindestniveaus und Sanktionsrahmen. Zusätzlich ist das KRITIS-Dachgesetz in Kraft getreten und schafft erstmals einen bundesweit einheitlichen Rechtsrahmen, der Betreiber kritischer Infrastrukturen zu umfassenden physischen und organisatorischen Sicherheitsmaßnahmen verpflichtet.

Es bündelt die Anforderungen verschiedener Vorgaben – darunter NIS2 und die Critical Entities Resilience Directive (CER‑Richtlinie) – und sorgt so für mehr Resilienz, Schutz und Transparenz über alle Sektoren hinweg.

Für Unternehmen bedeutet das: höhere Sicherheit, klare Nachweispflichten und ein deutlicher Wettbewerbsvorteil durch frühe und strategische Umsetzung. - Die Bedrohungslage bleibt angespannt. In den Threat-Landscape-Berichten zeigt ENISA u. a. Ransomware, Verfügbarkeitsangriffe (DDoS), Datenangriffe und zunehmend KI-unterstütztes Phishing als zentrale Muster.

- Die wachsenden Abhängigkeiten und Komplexität: Hybrid-Cloud, OT/IoT, Drittparteien und vernetzte Lieferketten erhöhen die Angriffsfläche. Dies ist ein Fokus der EU-Regelwerke, beispielsweise in Form von Lieferketten-Kontrollen in DORA/NIS-2.

Die Konsequenzen eines erfolgreichen Angriffs oder Datenlecks können Betriebsunterbrechungen, Vertragsstrafen, Bußgelder (unter anderem gemäß DSGVO), Reputationsschäden, Kundenabwanderung und Versorgungsrisiken in kritischen Sektoren umfassen. Allein DSGVO-Strafen können bis zu 20 Millionen Euro oder 4 % des weltweiten Jahresumsatzes betragen. Das BSI bewertet die Lage seit Jahren als „besorgniserregend“. Informationssicherheit wirkt diesen Risiken präventiv entgegen und unterstützt Organisationen dabei, ihre Handlungsfähigkeit zu sichern.

Gefahren für die Informationssicherheit

Ransomware und Malware

Angreifer verschlüsseln oder exfiltrieren Daten und versuchen anschließend, Unternehmen durch Erpressung zur Zahlung zu bewegen. Zunehmend nutzen sie dabei sogenannte Doppel- oder Triple-Extortion-Strategien, bei denen neben der Datenverschlüsselung auch mit Datenveröffentlichung, DDoS-Angriffen oder zusätzlichem Druck auf Kunden und Geschäftspartner gedroht wird.

Phishing, Social Engineering und Business Email Compromise

Angreifer täuschen gezielt Identitäten vor, um Mitarbeitende zur Preisgabe sensibler Informationen oder zur Durchführung von Zahlungen zu bewegen. Typische Methoden sind Phishing-E-Mails, die „Chef-Masche“, QR-Code-Phishing oder gefälschte Kommunikationsinhalte. Der Einsatz von KI führt dabei zu sprachlich überzeugenderen Nachrichten und ermöglicht zunehmend auch Deepfake-basierte Täuschungen.

CEO‑Fraud

CEO‑Fraud ist eine hochprofessionelle Betrugsmasche, bei der sich Kriminelle als Geschäftsführer ausgeben und Mitarbeitende zu dringenden Zahlungen oder sensiblen Aktionen verleiten.

Durch täuschend echte E‑Mails oder Anrufe erzeugen die Täter gezielten Druck und nutzen Vertrauen sowie interne Informationen aus, um Überweisungen auf ausländische Konten zu erwirken.

Für Unternehmen bedeutet das: ein reales Millionenrisiko – und die Notwendigkeit, Mitarbeitende zu sensibilisieren und robuste Sicherheitsprozesse aufzubauen

DDoS- und Verfügbarkeitsangriffe

Bei DDoS-Angriffen überlasten Angreifer gezielt IT-Dienste oder Online-Plattformen, sodass diese nicht mehr erreichbar sind. Dadurch werden Geschäftsprozesse gestört, Umsätze beeinträchtigt und das Kundenerlebnis negativ beeinflusst. Solche Angriffe sind häufig politisch oder ideologisch motiviert und werden im Kontext von Hacktivismus eingesetzt.

Lieferketten- und Drittparteirisiken

Angriffe erfolgen zunehmend über kompromittierte Software-Updates, unsichere Dienstleister oder unzureichend geschützte Partnerzugänge. Schwächen in Identitäts- und Berechtigungsmanagementsystemen bei Drittparteien, etwa in Cloud- oder Managed-Services-Umgebungen, stellen dabei ein erhebliches Risiko dar und stehen im Fokus regulatorischer Anforderungen wie NIS-2 und DORA.

Insider-Risiken und Fehlkonfigurationen

Interne Risiken entstehen durch unzureichend getrennte Berechtigungen (Trennung Benutzerkennung und Administratorkennung), unbeabsichtigte Fehlbedienungen oder bewussten Missbrauch von Zugriffsrechten. Zusätzlich erhöhen Schatten-IT und Schatten-KI sowie Fehlkonfigurationen in Cloud- und OT-Umgebungen die Angriffsfläche und begünstigen Sicherheitsvorfälle.

Organisatorische Bedrohungen

Fehlende oder unzureichende Sicherheitsrichtlinien, unklare Zuständigkeiten und mangelhafte Prozesse können Sicherheitslücken begünstigen. Auch fehlende Notfall- und Backup-Konzepte stellen ein erhebliches Risiko dar.

Menschliche Bedrohungen

Unachtsamkeit, mangelnde Schulung oder Social-Engineering-Angriffe zählen zu den häufigsten Ursachen für Sicherheitsvorfälle. Studien zeigen, dass teilweise 95 % der Sicherheitsvorfälle zumindest teilweise auf menschliches Fehlverhalten zurückzuführen sind.

KI-gestützte Cyberangriffe

KI‑gestützte Cyberangriffe setzen neue Maßstäbe in der Cyberkriminalität: Mit Hilfe künstlicher Intelligenz erstellen Angreifer täuschend echte Phishing‑Mails, Deepfakes und automatisierte Angriffsketten, die klassische Sicherheitsmechanismen gezielt umgehen.

Moderne KI macht Angriffe schneller, präziser und kaum noch erkennbar – von perfekt formulierten Social‑Engineering‑Attacken bis hin zur automatisierten Suche nach Schwachstellen und Zugangsdaten.

Für Unternehmen entsteht dadurch eine neue Dimension der Bedrohung, die zeigt: Nur wer Sicherheit mit KI‑gestützten Verteidigungstechnologien kombiniert, bleibt im digitalen Wettbewerb geschützt und handlungsfähig.

Ziele der Informationssicherheit

Das zentrale Ziel der Informationssicherheit ist es, Informationen systematisch zu schützen und bestehende Risiken auf ein akzeptables Maß zu reduzieren. Dabei soll ein angemessenes, wirksames und nachweisbares Schutzniveau für Informationen sowie die sie unterstützenden Systeme erreicht werden. Dieses Schutzniveau orientiert sich an einem risikobasierten und verhältnismäßigen Ansatz und wird im Sinne des PDCA-Zyklus (Plan-Do-Check-Act) auf Basis einem ISMS (Managementsystem für Informationssicherheit) kontinuierlich überprüft und verbessert.

Zu weiteren Zielen zählen die Sicherstellung stabiler und zuverlässiger Geschäftsprozesse, der Schutz sensibler und geschäftskritischer Daten sowie die Einhaltung gesetzlicher, regulatorischer und vertraglicher Anforderungen. Darüber hinaus spielen Resilienz gegenüber Sicherheitsvorfällen, die Aufrechterhaltung der Betriebsverfügbarkeit, die Erfüllung von Compliance-Vorgaben und der nachhaltige Aufbau von Vertrauen bei Kunden und Geschäftspartnern eine wichtige Rolle. Informationssicherheit unterstützt damit sowohl operative Abläufe als auch strategische Unternehmensziele.

Abgrenzung der Informationssicherheit

Informationssicherheit vs. IT-Sicherheit / IT-Security

IT-Sicherheit fokussiert sich primär auf technische Schutzmaßnahmen in IT-Systemen wie Netzwerken, Endgeräten und Anwendungen. Informationssicherheit ist dagegen weiter gefasst und umfasst neben IT-Systemen auch nicht-digitale Informationen, organisatorische und personelle Maßnahmen sowie rechtliche Rahmenbedingungen. Ziel ist der ganzheitliche Schutz aller Informationswerte, unabhängig von Medium oder Form.

Informationssicherheit vs. Cybersecurity

Cybersecurity konzentriert sich auf den Schutz von Netz- und Informationssystemen vor digitalen Bedrohungen aus dem Cyberraum, insbesondere Internetangriffen. Informationssicherheit schließt Cybersecurity als Teilbereich ein, geht jedoch darüber hinaus, indem sie den ganzheitlichen Schutz aller Informationswerte betrachtet und zusätzlich physische, organisatorische und prozessuale Aspekte des Informationsschutzes berücksichtigt.

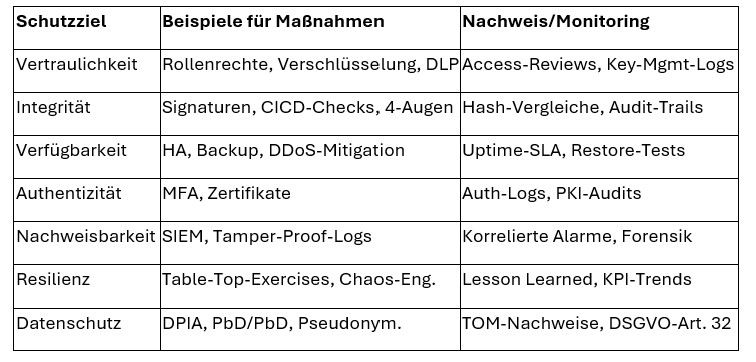

Schutzziele und Grundwerte der Informationssicherheit

Zu den zentralen Schutzzielen der Informationssicherheit zählen:

- Vertraulichkeit

- Integrität

- Verfügbarkeit

Diese werden häufig im Rahmen der CIA-Triade (Confidentiality (Vertraulichkeit), Integrity (Integrität) und Availability (Verfügbarkeit)) beschrieben und um erweiterte Ziele ergänzt. Diese sind unter anderem:

- Authentizität

- Verbindlichkeit

- Nachvollziehbarkeit

- Resilienz und Belastbarkeit

Vertraulichkeit

Vertraulichkeit beschreibt den Schutz von Informationen vor unbefugtem Zugriff. Sie sorgt dafür, dass sensible, vertrauliche oder personenbezogene Daten ausschließlich autorisierten Personen zugänglich sind. Zu den typischen Maßnahmen zählen Zugriffsbeschränkungen, rollenbasierte Berechtigungskonzepte, Verschlüsselung sowie das Prinzip „Need-to-know“ und definierte Geheimhaltungsstufen. Ergänzend tragen Schulungen zum sicheren Umgang mit Informationen zur Umsetzung dieses Schutzziels bei.

Integrität

Integrität bezieht sich auf die Unverfälschtheit und Vollständigkeit von Informationen über ihren gesamten Lebenszyklus hinweg. Sie verhindert, dass Daten unbemerkt oder unberechtigt verändert werden. Unterstützt wird dieses Ziel durch den Einsatz von Prüfsummen, Hashwerten, digitalen Signaturen, Versionskontrollen, Transaktionsprotokollen sowie durch organisatorische Maßnahmen wie das Vier-Augen-Prinzip.

Verfügbarkeit

Verfügbarkeit bezeichnet die zuverlässige Nutzbarkeit von Informationen, Systemen und Diensten zum erforderlichen Zeitpunkt. Sie ist insbesondere für zeitkritische und geschäftsrelevante Prozesse von zentraler Bedeutung. Maßnahmen zur Erhöhung der Verfügbarkeit sind unter anderem technische Redundanzen, Backup- und Wiederherstellungskonzepte, Notfall- und Wiederanlaufpläne, DDoS-Schutzmechanismen sowie ein kontinuierliches Systemmonitoring.

Authentizität

Authentizität gewährleistet die Echtheit von Identitäten, Systemen und Datenquellen. Sie dient dazu, Identitätsmissbrauch, Manipulationen und Täuschungsversuche zu verhindern. Typische technische Maßnahmen sind starke Authentifizierungsverfahren wie Multi-Faktor-Authentifizierung (MFA), der Einsatz von Zertifikaten, digitale Signaturen sowie signierte Software-Builds.

Verbindlichkeit und Nachvollziehbarkeit (Accountability / Non-Repudiation)

Verbindlichkeit und Nachvollziehbarkeit ermöglichen die eindeutige Zuordnung von Handlungen zu Personen oder Systemen und deren spätere Überprüfung. Diese Schutzziele spielen eine wichtige Rolle bei der Erfüllung von Compliance-Anforderungen und bei der Analyse von Sicherheitsvorfällen. Zum Einsatz kommen unter anderem revisionssichere Protokollierungen, Zeitstempel, zentrale Log-Systeme sowie eine klare Governance im Identitäts- und Berechtigungsmanagement.

Resilienz und Belastbarkeit

Resilienz beschreibt die Fähigkeit einer Organisation, auf Störungen, Angriffe oder Ausfälle vorbereitet zu sein und den Betrieb auch unter erschwerten Bedingungen aufrechtzuerhalten oder schnell wiederherzustellen. Unterstützt wird dies durch strukturierte Backup-Strategien (z. B. nach der 3-2-1-1-0-Regel), regelmäßige Notfall- und Incident-Response-Übungen sowie durch technische und organisatorische Vorsorgemaßnahmen.

Datenschutz und Privatsphäre

Der Schutz von Datenschutz und Privatsphäre bezieht sich insbesondere auf den Umgang mit personenbezogenen Daten und ist eng mit der Informationssicherheit verknüpft. Gesetzliche Vorgaben wie Art. 32 DSGVO verlangen geeignete technische und organisatorische Maßnahmen, etwa Pseudonymisierung, Datenminimierung sowie die konsequente Umsetzung von Privacy by Design und Privacy by Default.

Gesetzlicher Rahmen

Der gesetzliche Rahmen der Informationssicherheit ist komplex und vielschichtig. Zentrale Regelwerke sind die Datenschutz-Grundverordnung (DSGVO), das IT-Sicherheitsgesetz sowie die NIS2-Richtlinie der EU. Ergänzt werden diese durch internationale Normen wie DIN EN ISO/IEC 27001 (Informationstechnik – Sicherheitsverfahren – Informationssicherheits-Managementsysteme), die ein etabliertes Managementsystem für Informationssicherheit beschreibt.

Diese Regelwerke verpflichten Organisationen zu technischen und organisatorischen Maßnahmen, Risikobewertungen und regelmäßigen Schulungen. Beratungs- und Schulungsangebote, wie sie Althammer & Kill bereitstellen, unterstützen Unternehmen dabei, diese Anforderungen praxisnah umzusetzen und rechtssicher zu gestalten.

Hier die Aufzählung von wichtigen Gesetzen zur Informationssicherheit:

- DSGVO Art. 32: verpflichtet Verantwortliche/Auftragsverarbeiter zu „angemessenem Schutzniveau“ (Stand der Technik, Risiko, Kosten) und erlaubt u. a. Zertifizierung/Codes of Conduct als Nachweis.

- BSIG/IT-Sicherheitsgesetz: BSI ist zentrale Meldestelle für KRITIS. Unternehmen in kritischen Sektoren müssen erhebliche Störungen melden und Mindeststandards erfüllen.

- NIS-2: Die EU-weiten Mindestanforderungen für eine hohe Cybersicherheit mussten bis zum 17.10.2024 transponiert werden. Die nationalen Umsetzungsstände variieren. In Deutschland ist seit dem 06.12.2025 das Umsetzungsgesetz „Gesetz zur Umsetzung der NIS‑2‑Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung“ in Kraftdas unter anderem dreistufige Meldepflichten und einen ausgeweiteten Anwendungsbereich vorsieht. Ca. 29.500 Unternehmen sind vom dem Gesetz in Deutschland betroffen.

- DORA (Finanzsektor): DORA ist seit dem 17. Januar 2025 anwendbar und enthält harmonisierte Regeln zu den Themen IKT-Risiken, Incident-Meldungen, Testing und Drittanbietersteuerung.

- Cyber Resilience Act: seit Dezember 2024 in Kraft und umfasst Cybersicherheitsanforderungen für Produkte mit digitalen Elementen über den gesamten Lebenszyklus.

- Standards/Best Practices: DIEN EN ISO/IEC 27001:2022 (ISMS; Annex A aktualisiert), BSI IT-Grundschutz (neues digitales Regelwerk ersetzt das Kompendium).

Vorteile der Informationssicherheit

Informationssicherheit schützt vor finanziellen Schäden, stärkt das Vertrauen von Kunden und Partnern und unterstützt die Einhaltung gesetzlicher Vorgaben. Zudem erhöht sie die Stabilität von Geschäftsprozessen und verschafft Unternehmen einen nachhaltigen Wettbewerbsvorteil. Als weitere Vorteile lassen sich anführen:

- Betriebsstabilität und Resilienz: weniger Ausfälle, schnellere Wiederanlaufzeiten

- Compliance-Sicherheit: Nachweise gegenüber Prüfungen/Kundschaft/Aufsicht

- Vertrauen für Marke, Vertrieb, Partnerschaften und Wirtschaftlichkeit (Schadensminderung, Versicherbarkeit)

Herausforderungen der Informationssicherheit

Zu den größten Herausforderungen zählen die schnelle Entwicklung neuer Bedrohungen, begrenzte Ressourcen und die Sensibilisierung von Mitarbeitenden. Informationssicherheit erfordert kontinuierliche Anpassung, klare Verantwortlichkeiten und regelmäßige Schulungen, um langfristig wirksam zu bleiben.

Weitere Herausforderungen sind:

- Komplexität und Fachkräftemangel: Informationssicherheit wird durch steigende technische, organisatorische und regulatorische Anforderungen zunehmend komplex.

- Legacy-Systeme, OT/IoT und Cloud-Heterogenität: Historisch gewachsene IT-Landschaften, industrielle Steuerungssysteme, IoT-Geräte und unterschiedliche Cloud-Umgebungen erschweren eine einheitliche Sicherheitsarchitektur.

- Drittparteien sowie Konzern- und Verbundstrukturen: Durch die Einbindung von Dienstleistern, Partnern und Lieferanten verlagern sich Risiken in die Lieferkette und entziehen sich teilweise der direkten Kontrolle.

- Nachhaltige Verankerung im Alltag: Informationssicherheit entfaltet ihre Wirkung nur, wenn sie im Arbeitsalltag gelebt wird. Dies erfordert kontinuierliche Sensibilisierung, klare Prozesse und geeignete Kennzahlen, ohne die Akzeptanz der Mitarbeitenden zu verlieren.

Anwendungsgebiete der Informationssicherheit

Informationssicherheit ist in nahezu allen Branchen und Organisationsformen relevant, da überall, wo Informationen verarbeitet werden, Schutzbedarf besteht. Informationssicherheit betrifft innerhalb von Organisationen nahezu alle Bereiche: IT, Personalwesen, Forschung & Entwicklung, Einkauf, Vertrieb und Management. Besonders relevant ist sie in stark regulierten Bereichen wie dem Finanz- und Versicherungswesen, dem Gesundheitssektor, der Energie- und Versorgungswirtschaft, der sowie in Transport, Logistik und Bildung. Maßnahmen umfassen technische und organisatorische Schutzmechanismen, wie verschlüsselte Kommunikation, Zugriffskontrollen, sichere Backups und Notfall- bzw. Krisenkonzepte.

Informationssicherheit betrifft alle Branchen, insbesondere jedoch die Bereiche Gesundheit, Energie/Versorgung, Fertigung/OT, Finanzsektor, Transport/Logistik und Bildung.

Beispiele:

Gesundheitswesen

Krankenhäuser und Kliniken schützen Patientendaten, medizinische Geräte und digitale Krankenakten. Besonderer Fokus liegt auf Ransomware-Resilienz, sicheren klinischen IT-Systemen und der Einhaltung regulatorischer Vorgaben wie NIS-2.

Finanz- und Versicherungswesen

Banken und Versicherungen sichern Kundendaten, Transaktionsinformationen sowie interne Risikomodelle. Maßnahmen umfassen Zugriffsbeschränkungen, Verschlüsselung und die Implementierung strenger Compliance-Standards.

Energieversorgung und Industrie/Fertigung (OT/IoT)

Unternehmen schützen Produktionsprozesse, Netzsteuerung, Konstruktionspläne und Betriebsgeheimnisse vor Industriespionage oder Sabotage. Wichtige Maßnahmen sind Segmentierung von Netzwerken, sichere Fernwartung, Patch-Management und Safety-Interlocks in OT-Umgebungen.

Öffentliche Verwaltung, Transport und Bildung

Behörden und öffentliche Einrichtungen sichern sensible Verwaltungsdaten und gewährleisten die Funktionsfähigkeit kritischer Dienste. Dazu gehören Notfallkommunikation, klare Rollenverteilungen für Informationssicherheitsbeauftragte (ISB) und die Umsetzung von BSI- bzw. regulatorischen Vorgaben.

Umsetzung von strategischen Maßnahmen für Informationssicherheit

Governance & Informationssicherheitsmanagementsystem (ISMS) (ISO 27001/BSI-Grundschutz)

Ein wirksames Management der Informationssicherheit beginnt mit klarer Governance. Legen Sie den Geltungsbereich fest, formulieren Sie eine Leitlinie, benennen Sie Rollen (z. B. ISB/CISO) und verankern Sie Verantwortlichkeiten in den Fachbereichen. Ein ISMS nach ISO 27001 oder BSI-Grundschutz strukturiert dieses Vorgehen: Risiken werden systematisch identifiziert, geeignete Kontrollen ausgewählt, Nachweise geführt und die Wirksamkeit regelmäßig überprüft. Entscheidend ist, dass die Leitungsebene Ziele vorgibt, Ressourcen bereitstellt und die kontinuierliche Verbesserung aktiv einfordert.

Risiko- und Compliance-Management

Informationssicherheit ist risikoorientiert. Bewerten Sie Bedrohungen und Schwachstellen in Bezug auf Geschäftsprozesse, priorisieren Sie Maßnahmen und dokumentieren Sie Entscheidungen nachvollziehbar. Parallel dazu ordnen Sie regulatorische Anforderungen (z. B. DSGVO, NIS-2, branchenspezifische Vorgaben) ein und verknüpfen sie mit Ihren Sicherheitskontrollen. So entsteht ein belastbares Mapping zwischen Risiko, Maßnahme und Compliance-Nachweis.

Lieferketten-Sicherheit

Ein erheblicher Teil der Angriffsfläche liegt außerhalb der eigenen Organisation. Inventarisieren Sie Dienstleister und Cloud-Anbieter, definieren Sie Sicherheitsanforderungen vertraglich, prüfen Sie Kontrollen stichprobenartig und etablieren Sie klare Exit-Szenarien. Je stärker digitale Wertschöpfung voneinander abhängt, desto wichtiger wird die Nachweisführung zu Third-Party-Risiken – technisch (z. B. Zugriffskonzepte) und organisatorisch (z. B. Audit-Rechte).

Resilienz und Kontinuität

Neben Prävention zählt die Fähigkeit Störungen zu verkraften und den Betrieb schnell wiederherzustellen. Dafür braucht es geübte Notfall- und Wiederanlaufprozesse, definierte Zielwerte wie RTO – Recovery Time Objective (Wiederanlaufzeit‑Ziel) (RTO) und RPO (Recovery Point Objective (Datenverlust‑Ziel)), getestete Backups und klare Kommunikationswege. Table-Top-Übungen helfen Rollen zu schärfen und Schnittstellen zu klären, bevor es darauf ankommt.

Metriken und Steuerung

Messen Sie Wirksamkeit statt Aktivität. Kennzahlen wie Phishing-Klickrate, MFA-Abdeckung, Patch-Durchlaufzeiten oder MTTD (Mean Time to Detect (Durchschnittliche Erkennungszeit) und /MTTR (MTTR – Mean Time to Recover/Resolve/Repair (Durchschnittliche Wiederherstellungszeit) schaffen Transparenz und Priorität. Diese Metriken gehören in regelmäßige Management-Reviews, damit Entscheidungen zu Budget, Personal und Roadmap faktenbasiert erfolgen.

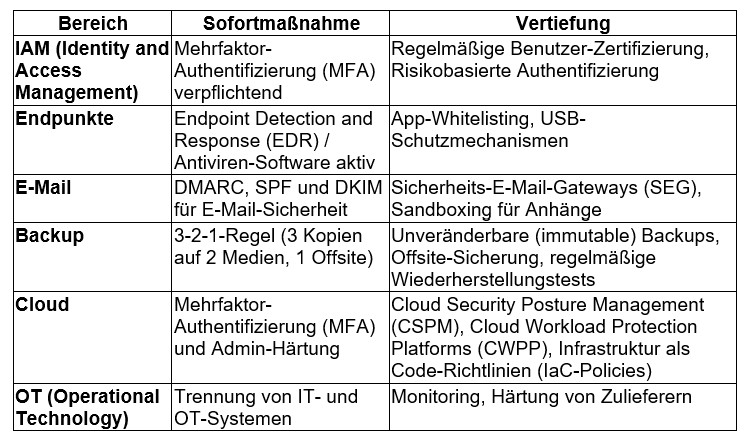

Umsetzung von operativen Maßnahmen für Informationssicherheit

Identitäts- und Zugriffsmanagement (IAM/PAM)

Identitäten sind der neue Perimeter. Setzen Sie auf starke Authentisierung (Multi-factor authentication, kurz MFA), rollenbasierte Berechtigungen und regelmäßige Rezertifizierungen. Ein PAM-Ansatz (Privileged Access Management) etabliert für privilegierte Konten Sitzungsaufzeichnung, Freigabeprozesse und eine klare Trennung administrativer Aufgaben.

Härtung und Patch-Management

Standardisierte Baselines reduzieren Angriffsflächen spürbar. Systeme und Anwendungen werden nach definierten Vorlagen gehärtet, Patches risikobasiert priorisiert und automatisiert verteilt. Wichtig ist eine lückenlose Sicht auf ausstehende Updates und die verbindliche Einhaltung von Zeitfenstern.

Netzwerksegmentierung und Zugriffsmodelle

Verlassen Sie sich nicht auf ein einzelnes Schutzschild oder Schutzmaßnahme. Segmentieren Sie Netzwerke, trennen Sie kritisch von unkritisch, begrenzen Sie seitliche Bewegungen und sichern Sie Fernzugriffe. Zero-Trust-Prinzipien unterstützen dabei, nur minimale, geprüfte Zugriffe zu gewähren, unabhängig davon, wo sich Nutzer oder Systeme befinden.

Erkennung und Reaktion (SOC/SIEM/EDR)

Da Prävention nie vollständig ist, benötigen Sie verlässliche Detektion und eingespielte Reaktion. Telemetrie aus Endpunkten Endpoint Detection and Response / Extended Detection and Response (EDR/XDR), Infrastruktur und Anwendungen wird im SIEM (Security Information and Event Management) korreliert und durch Playbooks operationalisiert. Ein definiertes Incident-Management regelt Analyse, Eindämmung, Kommunikation und Lessons Learned.

Datensicherheit und Kryptografie

Schützen Sie Daten nach ihrem Wert. Eine Klassifizierung legt fest, welche Informationen verschlüsselt, überwacht oder besonders vorsichtig weitergegeben werden. Schlüsselmanagement, DLP-Kontrollen (Data Loss Prevention) und saubere Protokollierung sorgen dafür, dass Vertraulichkeit und Integrität auch im Alltag eingehalten und nachgewiesen werden können.

Applikations- und Cloud-Security

Sicherheit beginnt in der Entwicklung. „Shift-Left“ bedeutet, Schwachstellen früh zu erkennen (Code-Scanning, Secret-Management) und Infrastruktur reproduzierbar zu sichern (IaC-Policies, CSPM (Cloud Security Posture Management)/CWPP (Cloud Workload Protection Platform) . In der Cloud sichern Sie Administrator-Zugriffe konsequent ab und automatisieren wiederkehrende Kontrollen, damit IT-Sicherheit/IT-Security skalierbar bleibt.

Awareness und Training

Technik wirkt nur, wenn Menschen sie richtig einsetzen. Regelmäßige, zielgruppengerechte Trainings und realistische Übungen erhöhen die Aufmerksamkeit, verkürzen Reaktionszeiten und verbessern Meldequoten. Dabei gilt: kurze, praxisnahe Formate sind nachhaltiger als einmalige Pflichtschulungen und sie zahlen direkt auf die Wirksamkeit der Informationssicherheit ein.

Tools der Informationssicherheit (Auswahl nach Einsatzfeldern)

Zur Unterstützung der Informationssicherheit kommen zahlreiche spezialisierte Tools zum Einsatz. Sie adressieren unterschiedliche Schutzziele, ergänzen sich gegenseitig und erleichtern sowohl operative als auch strategische Aufgaben.

Identity- und Access-Management (IAM/PAM)

IAM- und PAM-Tools steuern, wer auf welche Informationen zugreifen darf. Sie unterstützen Authentifizierung, Autorisierung, rollenbasierte Zugriffskonzepte und privilegierte Rechteverwaltung und sind zentral für die Wahrung der Vertraulichkeit und Nachvollziehbarkeit von Zugriffen.

Security Information and Event Management und Security Orchestration, Automation and Response (SIEM/SOAR)

SIEM-Systeme sammeln, korrelieren und analysieren sicherheitsrelevante Ereignisse aus unterschiedlichen Quellen. In Verbindung mit SOAR-Funktionen alarmieren sie bei Auffälligkeiten, orchestrieren Reaktionen und ermöglichen eine meist lückenlose Nachvollziehbarkeit von Vorfällen, was die Schutzziele Verbindlichkeit/Non-Repudiation unterstützt.

Endpoint- und Netzwerksicherheit und Extended Detection and Response (EDR/XDR, IDS/IPS)

EDR- und XDR-Lösungen erkennen und stoppen Angriffe auf Endgeräte und Server in Echtzeit. Ergänzend schützen Antivirenprogramme, Intrusion Detection Systeme (IDS) und Intrusion Prevention Systeme (IPS) Netzwerke und Endpunkte vor Schadsoftware und unbefugtem Zugriff.

Data Loss Prevention & Verschlüsselung

DLP- und Verschlüsselungstools verhindern den unbefugten Datenabfluss, schützen vor Fehlversand und unterstützen die Einhaltung datenschutzrechtlicher Vorgaben, etwa Art. 32 DSGVO. Sie tragen zur Wahrung von Vertraulichkeit und Integrität bei.

Schwachstellen- und Konfigurationsmanagement

Tools für Schwachstellen- und Konfigurationsmanagement scannen Systeme, priorisieren Risiken (z. B. CVSS/EPSS), steuern Remediation-Workflows und prüfen Compliance-Baselines. Sie sind essenziell, um bekannte Sicherheitslücken schnell zu schließen.

E-Mail-Security

E-Mail-Security-Lösungen schützen vor Phishing, Spam und Malware. Dazu gehören DMARC, SPF, DKIM, Secure-E-Mail-Gateways sowie URL- und Attachment-Sandboxing, da E-Mail nachweislich einer der Hauptangriffsvektoren in Unternehmen ist (BSI, ENISA).

OT- und IoT-Security

Sicherheitswerkzeuge für industrielle Steuerungssysteme (OT) und IoT-Geräte unterstützen Asset-Discovery, Netzwerksegmentierung, Protokoll-Analyse und Patch-Management. Sie minimieren Risiken in heterogenen Produktions- und IoT-Umgebungen.

Backup- und Recovery-Tools

Backup- und Recovery-Lösungen sichern Daten regelmäßig und ermöglichen eine schnelle Wiederherstellung im Notfall. Sie sind zentral für die Aufrechterhaltung der Verfügbarkeit kritischer Informationen.

ISMS- und Compliance-Tools

ISMS-Software unterstützt die Dokumentation, Risikobewertung, Maßnahmenplanung und Auditierung von Informationssicherheitsprozessen. Sie erleichtert die Einhaltung von Standards und Normen wie ISO/IEC 27001, BSI-Grundschutz oder branchenspezifischen Vorgaben.

NAC (Network Access Control)

Ein NAC‑System überwacht und steuert, welche Geräte und Benutzer Zugang zu einem Unternehmensnetzwerk erhalten dürfen.

Es prüft die Identität, den Sicherheitsstatus und die Compliance eines Geräts (z. B. aktuelle Patches, Antivirus, Richtlinien), bevor es zugelassen wird, und kann unsichere oder unbekannte Geräte blockieren, isolieren oder in Quarantäne schicken.

Zertifizierung der Informationssicherheit

Zertifizierungen belegen ein systematisches und überprüftes Vorgehen in der Informationssicherheit. Besonders verbreitet ist der internationale Standard für die ISMS-Zertifizierung ISO/IEC 27001, der Anforderungen an ein Informationssicherheitsmanagementsystem definiert. Eine Zertifizierung schafft Transparenz, stärkt das Vertrauen von Kunden und Partnern und unterstützt die Erfüllung gesetzlicher Vorgaben. Die Aktualisierung aus dem Jahr 2022 konsolidiert die Controls gemäß der ISO 27002:2022 und umfasst unter anderem elf neue bzw. umstrukturierte Kontrollen. Mit BSI IT-Grundschutz ist eine Zertifizierung auf Basis des Grundschutz-Vorgehens möglich.

Informationssicherheitsleitlinie /-richtlinie

Die Leitlinie dient als Grundlage für die konkrete Umsetzung von Sicherheitsmaßnahmen im Rahmen eines Informationssicherheits-Managementsystems (ISMS). Dazu gehören Richtlinien und Standards für Passwort-, Zugriffs-, Logging-, Backup- oder Cloud-Sicherheitsmaßnahmen. Die Implementierung und laufende Pflege obliegt in der Praxis dem Informationssicherheitsbeauftragten (ISB) oder CISO in Zusammenarbeit mit den Prozessverantwortlichen der Fachbereiche (First Line).

Eine Informationssicherheitsrichtlinie ist ein zentrales Steuerungsdokument, das die Ziele, Grundsätze und Regeln der Informationssicherheit innerhalb einer Organisation definiert. Sie legt den verbindlichen Rahmen für Mitarbeitende fest, beschreibt den Geltungsbereich, die Verantwortlichkeiten und Rollen sowie die übergeordneten Prinzipien („Tone from the Top“) und wird in der Regel vom Top-Management verabschiedet und kommuniziert.

Informationssicherheitsbeauftragter (ISB)

Ein Informationssicherheitsbeauftragter (ISB) koordiniert und überwacht alle Aktivitäten rund um die Informationssicherheit. Zu seinen Aufgaben zählen die Entwicklung von Richtlinien, die Steuerung von Risikoanalysen, die Sensibilisierung von Mitarbeitenden sowie die Unterstützung bei Audits und Zertifizierungen. Benötigt wird ein ISB insbesondere in Unternehmen mit hohem Schutzbedarf, regulierten Branchen oder komplexen IT-Strukturen. Er fungiert als zentrale Ansprechperson für alle Fragen der Informationssicherheit und unterstützt Unternehmen dabei, gesetzliche, normative und organisatorische Anforderungen umzusetzen. Idealerweise ist er unabhängig (direkte Zuordnung zur obersten Leitung, keine Rollenkonflikte mit dem IT-Betrieb).

Die Qualifikation erfolgt meist über spezielle Schulungen, Zertifikate und praktische Erfahrung im Bereich Informationssicherheitsmanagement.

Ein Informationssicherheitsbeauftragter kann extern oder intern sein.

Interner ISB

Ein interner ISB ist Mitarbeiter des Unternehmens und in die bestehenden Strukturen eingebunden. Der interne Informationssicherheitsbeauftragte kennt Prozesse und Systeme der Organisation sehr genau und kann Risiken sowie Maßnahmen realistisch priorisieren. Er pflegt das ISMS, begleitet Risikoanalysen und Projekte nach „Security by Design“, bereitet Audits vor und koordiniert das Incident- und Schwachstellenmanagement. Zudem berichtet er regelmäßig an die Leitung und stößt notwendige Entscheidungen an. Für Wirksamkeit braucht er ausreichende Ressourcen, klare Eskalationswege und Unabhängigkeit vom operativen IT-Betrieb; empfohlen sind eine Stellvertretung, kontinuierliche Fortbildung und die enge Abstimmung mit Datenschutz, Compliance und IT.

Externer ISB

Der externe Informationssicherheitsbeauftragte bringt breites Projekt- und Branchenwissen sowie methodische Neutralität ein und ist besonders geeignet, wenn Kapazitäten fehlen oder Kontrolle und Betrieb bewusst getrennt werden sollen (z. B. in kleineren oder öffentlichen Organisationen). Im Unterschied zum internen ISB verfügt er in der Regel nicht über tiefes Hauswissen; deshalb sind eine klare Beauftragung, definierte Zugriffsrechte, feste Ansprechpartner und eine strukturierte Einarbeitung wichtig. Seine Unabhängigkeit erleichtert kritische Reviews, Reifegradmessungen und Auditvorbereitungen, zugleich bestehen Abhängigkeiten von Vertragslaufzeiten und Verfügbarkeit. Umfang, Berichtslinien, Eskalationswege und SLAs sollten vertraglich geregelt werden; Leitfäden der Verwaltung und des BSI (z. B. LSI Bayern) bieten dafür Orientierung. Er eignet sich besonders für kleine und mittlere Unternehmen oder Organisationen mit begrenzten internen Ressourcen Externer ISB – etwa von spezialisierten Anbietern wie Althammer & Kill – bieten eine objektive Sicht, aktuelles Know-how und flexible Unterstützung, ohne interne Kapazitäten dauerhaft zu binden. Die Unterschiede liegen vor allem in der organisatorischen Einbindung und Verfügbarkeit, während Aufgaben und Verantwortung vergleichbar sind.

Hinweis: Ob eine rechtliche Pflicht zur Bestellung eines ISB besteht, hängt vom Sektor/Regelwerk ab (z. B. Verwaltung/KRITIS-Vorgaben, NIS-2-Einstufung). Grundsätzlich wird die Rolle als Best Practice empfohlen.

Informationssicherheitsmanagementsystem (ISMS): Definition und Aufbau

Ein Informationssicherheitsmanagementsystem (ISMS) ist der systematische Rahmen, mit dem eine Organisation, meistens mit einem ISMS-Team, ihre Informationssicherheit steuert: Die Geschäftsleitung legt die Leitlinie sowie die Rollen und Verantwortlichkeiten fest und bewertet Risiken Das ISMS-Team definiert und betreibt Maßnahmen (Controls), überwacht deren Wirksamkeit und verbessert das System fortlaufend. Der typische Aufbau folgt einem klaren Ablauf: Ausgehend von Kontext und Geltungsbereich werden die Sicherheitsleitlinie sowie Rollen und ggf. ein Steuerungsgremium festgelegt; darauf aufbauend erfolgt unter anderem das Risikomanagement mit Auswahl und Umsetzung geeigneter Maßnahmen. Schulung und Kommunikation verankern die Vorgaben im Alltag. Monitoring und interne Audits prüfen die Wirksamkeit, das Management-Review bewertet die Ergebnisse und leitet Verbesserungen ein. Als maßgebliche Referenzen dienen die ISO/IEC 27001:2022 sowie der BSI-IT-Grundschutz (digitales Regelwerk).

Informationssicherheitsmanagementsystem: Umsetzung (Kurzleitfaden)

1. Business-Ziele & Scope definieren

Zunächst werden die kritischen Geschäftsprozesse, Informationen und Daten identifiziert, die besonders schützenswert sind. Daraus ergibt sich der Anwendungsbereich (Scope) des ISMS.

2. Risiken bewerten

Es werden potenzielle Bedrohungen, Schwachstellen und die möglichen Auswirkungen von Sicherheitsvorfällen analysiert, um die Risikolage des Unternehmens zu verstehen und optimalerweise zu verringern.

3. Controls planen

Auf Basis der Risikoanalyse werden geeignete Sicherheitsmaßnahmen und Kontrollen ausgewählt, z. B. aus ISO/IEC 27001 Annex A oder BSI-Grundschutz-Bausteinen.

4. Rollen & Prozesse festlegen

Verantwortlichkeiten wie ISB/CISO, Incident-Management, Change-Management und Vendor-Management werden definiert, um klare Zuständigkeiten und Abläufe sicherzustellen.

5. Nachweise & KPIs

Es werden Kennzahlen, interne Audits und regelmäßige Reviews eingeführt, um die Wirksamkeit der Maßnahmen zu messen und die Einhaltung der Richtlinien nachzuweisen.

6. Üben & verbessern

Regelmäßige Table-Top-Übungen, Tests und die Analyse von Lessons Learned helfen, Schwachstellen aufzudecken und das ISMS kontinuierlich zu verbessern.

Datenschutz und Informationssicherheit

Datenschutz und Informationssicherheit stehen in einem engen Zusammenhang, verfolgen jedoch unterschiedliche Schwerpunkte. Datenschutz konzentriert sich auf den Schutz personenbezogener Daten und die Rechte betroffener Personen, wie sie etwa in der DSGVO geregelt sind. Informationssicherheit hingegen schützt alle Informationen – unabhängig davon, ob sie personenbezogen sind oder nicht. Somit schafft sie die technisch-organisatorische Basis für Datenschutz (Art. 32 DSGVO), indem sie die hierfür verarbeiteten Daten und Systeme schützt. In der Praxis greifen ISMS und Datenschutz-Management (DMS) ineinander (Technische und organisatorische Maßnahmen (TOMs) , DPIA, Incident-Meldung).

IT-Sicherheit als Teil der Informationssicherheit

IT-Sicherheit/IT-Security ist ein wesentlicher Teilbereich der Informationssicherheit mit Fokus auf technische Schutzmaßnahmen in IT-Systemen (Netzwerk, Endpunkte, Anwendungen, Cloud). Sie adressiert technische Risiken wie Malware, Systemausfälle oder unbefugte Zugänge oder Zugriffe und ergänzt die organisatorischen, personellen und prozessualen Maßnahmen der Informationssicherheit. Während die IT-Sicherheit auf technische Schutzmaßnahmen fokussiert, umfasst Informationssicherheit darüber hinaus auch die Absicherung von Organisation, Personal, Prozessen, Verträgen, physischer Infrastruktur und die Einhaltung von Compliance-Anforderungen.

Trends in der Informationssicherheit

KI-unterstützte Angriffe

Künstliche Intelligenz wird zunehmend von Angreifern eingesetzt, um realistischere Phishing-E-Mails zu erstellen, Deepfakes zu erzeugen oder automatisierte Angriffe durchzuführen. Dies erhöht die Effektivität von Social-Engineering-Angriffen und erschwert die Erkennung durch klassische Schutzmaßnahmen.

Hacktivismus und Verfügbarkeitsangriffe

Angriffe auf öffentliche Dienste und kritische Infrastrukturen nehmen zu, häufig motiviert durch politische oder ideologische Ziele. Dazu zählen insbesondere DDoS-Angriffe, Sabotage oder gezielte Störungen von Online-Diensten, die nicht nur technische Systeme, sondern auch gesellschaftliche Abläufe betreffen.

Zero-Trust-Architekturen

Unternehmen setzen verstärkt auf Zero-Trust-Modelle, bei denen keinem Nutzer, Gerät oder Netzwerksegment standardmäßig vertraut wird. Jede Zugriffsanfrage wird überprüft und autorisiert, wodurch Angriffsflächen reduziert und interne wie externe Bedrohungen minimiert werden.

Regulatorische Integration und Lieferketten-Security

Neue gesetzliche Vorgaben wie NIS2, DORA oder CRA legen den Fokus auf Sicherheit entlang der Lieferkette und Third-Party-Risiken. Unternehmen müssen Sicherheitsanforderungen nicht nur intern umsetzen, sondern auch auf Dienstleister und Partner ausweiten, um Compliance und Resilienz zu gewährleisten.

Cloud- und Supply-Chain-Security

Mit der zunehmenden Nutzung von Cloud-Diensten und komplexen Lieferketten steigt die Bedeutung der Sicherheit externer Systeme. Unternehmen investieren in sichere Konfigurationen, Monitoring, Segmentierung und Zugriffskontrollen, um Risiken in verteilten IT-Umgebungen zu minimieren.

Post-Quantum-Kryptografie und Krypto-Agilität

Die Vorbereitung auf die Ära der Quantencomputer wird immer wichtiger, da bestehende Verschlüsselungsverfahren künftig angreifbar sein könnten. Organisationen prüfen daher kryptografische Algorithmen, implementieren Krypto-Agilität und planen Migrationen zu quantensicheren Verfahren.

Security-by-Design in Hard- und Software

Sicherheitsaspekte werden bereits bei der Entwicklung von Hardware und Software berücksichtigt, um Schwachstellen von Anfang an zu minimieren. Dies entspricht auch regulatorischen Anforderungen wie CRA und erhöht die Resilienz gegen Angriffe.

Automatisierung und KI in der Abwehr

Neben der Nutzung von KI durch Angreifer setzen Unternehmen zunehmend automatisierte Lösungen ein, um Bedrohungen frühzeitig zu erkennen und Reaktionen zu orchestrieren. Security-Orchestration-, Automation- und Response-Lösungen (SOAR) helfen, die Effizienz und Geschwindigkeit der Sicherheitsmaßnahmen zu steigern.

Sicherheitsbewusstsein der Mitarbeitenden

Menschliche Faktoren bleiben ein entscheidender Risikofaktor. Unternehmen investieren daher in Awareness-Maßnahmen, Schulungen und kontinuierliche Sensibilisierung, um die Abwehrbereitschaft ihrer Mitarbeitenden zu erhöhen und Social-Engineering-Angriffe zu erschweren.

Schulungen für Informationssicherheit

Schulungen erhöhen Sicherheitskompetenz, reduzieren Fehlklicks, unterstützen Compliance-Nachweise und sind explizit in Standards/Behördenempfehlungen verankert (BSI-Baustein ORP.3). Althammer & Kill bietet praxisnahe Awareness-Trainings, Workshops zu Incident-Response und ISMS-Schulungen an – passend zu Branche und Reifegrad.

Umsetzung: Informationssicherheit-Dienstleistungen

Für eine wirksame Umsetzung definieren Sie klare Ziele, Zuständigkeiten und kombinieren strategische Steuerung (ISMS) mit operativen Kontrollen und Schulungen. Althammer & Kill unterstützt an der Schnittstelle von Recht und Technik: von der Einordnung regulatorischer Pflichten (z. B. NIS-2, DORA, DSGVO-Art. 32) über Richtlinien und Meldewege bis zur Auswahl und Einführung geeigneter Schutzmechanismen (ISO/BSI-basiert). So senken Sie Risiken, vereinheitlichen Abläufe und schaffen belastbare Nachweise – in kleinen Teams ebenso wie in größeren Organisationen.

FAQ: kurz & praxisnah

Brauchen wir zwingend ISO 27001?

Nicht immer, aber ISO/BSI liefern anerkannte Rahmenwerke für ein nachweisbares ISMS.

Was ändert NIS-2 konkret?

NIS-2 sieht konkret eine Ausweitung des Anwendungsbereichs, stärkere Meldepflichten, Governance-Anforderungen sowie Aufsicht und Sanktionen vor. In Deutschland ist das „Gesetz zur Umsetzung der NIS‑2‑Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung“ seit dem 06.12.205 in Kraft.

Warum DORA beachten?

DORA ist in der EU für Finanzunternehmen und kritische IKT-Dienstleister verbindlich (gültig seit 17.01.2025). Bei Nichtbeachtung drohen Sanktionen. Die Verordnung stärkt die operative Resilienz gegen Cyberangriffe und Ausfälle. Sie vereinheitlicht Anforderungen an Risikomanagement, Incident-Meldungen, Tests (z. B. TLPT) und Drittparteiensteuerung. Das erhöht Kundenschutz, Vertrauen und Aufsichtsfähigkeit. Klare Prozesse reduzieren langfristig Störungen und Kosten.

Gibt es „das“ beste Tool?

Nein. Das Schichtenprinzip (People/Process/Technology) ist entscheidend. Die genutzten Tools müssen auf Risiken/Prozesse abgestimmt sein.

Unser Angebot

Sie benötigen Beratung zum Thema Informationssicherheit? Wir unterstützen Sie gern! Unsere Expertinnen und Experten beraten und unterstützen Sie bei der Umsetzung.

Weitere Informationen zu unseren Angeboten, Beratungsdienstleistungen und unserer Expertise finden Sie hier:

Beratung Informationssicherheit

Externe Informationssicherheitsbeauftragte

ISMS-Beratung

Schulungen & Sensibilisierung

Schwachstellenanalyse durch OSINT-Assessment

Ihr Ansprechpartner