Digitale Souveränität: Zukunftsfähig durch digitale Unabhängigkeit

In einer zunehmend vernetzten Welt ist digitale Souveränität für Unternehmen von zentraler Bedeutung. Sie erfordert eine eingehende Analyse bestehender Prozesse und Abhängigkeiten, um durch eine strategische digitale Ausrichtung mehr Unabhängigkeit und Sicherheit zu schaffen. Nur so können Unternehmen ihre Kontrolle über digitale Technologien und Daten langfristig bewahren.

Was bedeutet digitale Souveränität?

Digitale Souveränität bezeichnet die Fähigkeit von Unternehmen, ihre digitalen Prozesse, Technologien und Daten auf verschiedenen Ebenen eigenständig und sicher zu verwalten und zu steuern. In einer zunehmend komplexen geopolitischen und wirtschaftlichen Landschaft ist es für Unternehmen entscheidend, ihre Wettbewerbsfähigkeit durch zuverlässige und unabhängige IT-Infrastrukturen zu sichern. Dabei müssen nicht nur Datenschutz und Compliance beachtet werden, sondern auch die Verfügbarkeit der Systeme gewährleistet sein, um unabhängig von externen Risiken agieren zu können.

Souverän handeln in einer digital vernetzten Welt

US-Gesetze wie der CLOUD Act oder FISA (Foreign Intelligence Surveillance Act) erlauben US-Behörden und Geheimdiensten den Zugriff auf Daten – auch dann, wenn diese außerhalb der USA gespeichert sind. Die Begründung kann Terrorismusbekämpfung sein, oder Wirtschaftsspionage. Was genau abgefragt wird, bleibt geheim. Vertrauen in ein „kompatibles Wertegerüst“ genügt nicht mehr als Schutzmaßnahme.

Selbst bei modernen KI-Diensten wie ChatGPT sehen wir die Folgen: Während Daten bisher nach 30 Tagen gelöscht wurden, gilt dies künftig nur noch für ausgewählte Geschäftspartner mit speziellen Verträgen. Der Standard-Nutzungsrahmen erlaubt nun eine unbefristete Speicherung – potenziell zugänglich durch US-Behörden im Rahmen rechtlicher Verfahren.

Diese Entwicklungen werfen eine zentrale Frage auf: Wie viel digitale Kontrolle wollen – und müssen – wir zurückgewinnen? Digitale Souveränität heißt nicht Autarkie. Aber sie bedeutet, bei kritischen Fragen der Datenhaltung, des Zugriffs und der Rechtsdurchsetzung selbst bestimmen zu können.

Ob Cloud, KI oder Kommunikationssysteme: Wer heute IT-Systeme verantwortet, muss morgen erklären können, wie er Risiken rechtlich und operativ im Griff hat.

Herkunft des Cloud-Anbieters als strategisches Kriterium

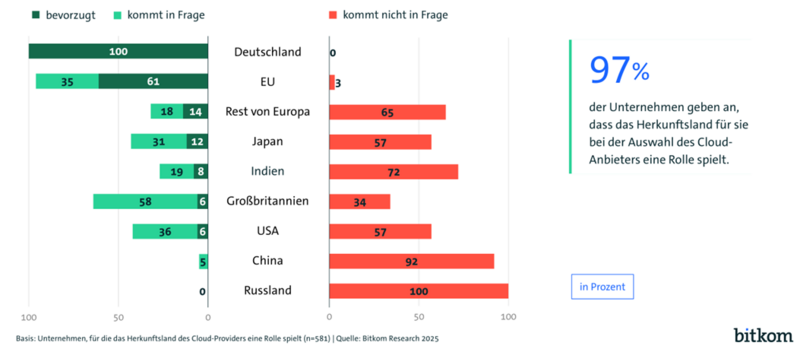

Cloud-Technologien sind das Rückgrat der digitalen Transformation. Umso bedeutender ist die Frage: Wem vertrauen wir unsere Daten an? Für 97 % der Unternehmen hierzulande spielt die Herkunft des Cloud-Providers bei der Auswahl eine Rolle – das zeigt die aktuelle Bitkom-Studie eindrucksvoll.

Vertrauen, Rechtsrahmen und geopolitische Entwicklungen wirken sich direkt auf Technologieentscheidungen aus. Wer den Souveränitätsgedanken ernst nimmt, sollte Herkunft und Kontrollmöglichkeiten bei digitalen Diensten nicht nur mitdenken – sondern als aktiven Steuerungsfaktor etablieren.

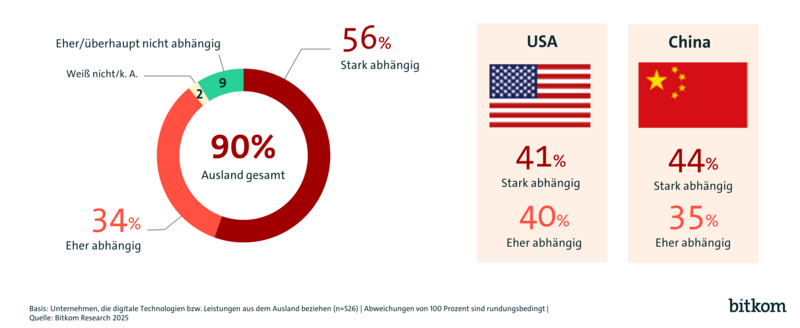

9 von 10 Unternehmen sind abhängig vom Ausland

Die Grafik aus der aktuelle Bitkom Studie zeigt eindrucksvoll, wie stark Unternehmen beim Einsatz digitaler Technologien und Dienstleistungen vom Ausland abhängig sind. 90 % der befragten Unternehmen geben an, in irgendeiner Form auf digitale Leistungen aus dem Ausland angewiesen zu sein.

Damit wird klar: Ein Großteil der digitalen Infrastruktur, Anwendungen und Services, auf die sich Unternehmen tagtäglich verlassen, liegt faktisch außerhalb ihres Einflussbereichs – und unterliegt fremden Rechtsordnungen.

Diese Zahlen unterstreichen: Wer Digitale Souveränität sichern will, muss strategisch umdenken – nicht aus Protektionismus, sondern aus Risikobewusstsein und Verantwortung. Die Entscheidung für resiliente, europäisch kontrollierbare Alternativen ist keine Ideologie, sondern unternehmerische Notwendigkeit.

Dimensionen der Digitalen Souveränität im Überblick

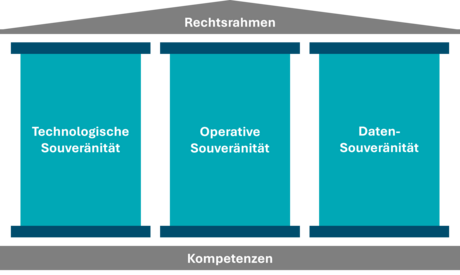

Digitale Souveränität entsteht dort, wo rechtliche, technische und organisatorische Fähigkeiten ineinandergreifen. Unser Modell basiert auf drei zentralen Säulen – jede für sich essenziell, gemeinsam tragfähig:

Technologische Souveränität

Die Fähigkeit, technologische Ressourcen und Innovationen unabhängig zu entwickeln und zu verwalten. Das schließt Fragen der Software- und Infrastrukturkontrolle ebenso ein wie die Nutzung vertrauenswürdiger Technologien und Anbieter.

Operative Souveränität

Die Fähigkeit, IT- und Geschäftsprozesse eigenständig zu steuern und kontrollieren zu können. Dazu zählen unter anderem Exit-Strategien, Prozesshoheit sowie die Fähigkeit, bei Bedarf unabhängig handeln zu können – operativ wie organisatorisch.

Daten-Souveränität

Kontrolle über die eigenen Daten – hinsichtlich Speicherung, Verarbeitung und Nutzung. Wer weiß, wo und unter welchen Bedingungen Daten fließen, schafft die Voraussetzung für Compliance, Schutz sensibler Informationen und Vermeidung externer Zugriffsmöglichkeiten.

Diese drei Säulen stehen auf einem breiten Fundament aus Kompetenzen: technisches Verständnis, rechtliche Expertise, Governance-Strukturen und operative Umsetzung. Überdacht wird das Ganze vom Rechtsrahmen, der nationale wie internationale Vorschriften berücksichtigt – von DSGVO bis CLOUD Act und KI-Verordnung.

Gemeinsam mit Ihnen identifizieren wir, wo Ihr Unternehmen heute steht und auf welcher Ebene Möglichkeiten bestehen, gezielt digital souveräne Strukturen auf- und Abhängigkeiten abzubauen.

Unser Vorgehensmodell für mehr digitale Souveränität

Digitale Souveränität entsteht nicht durch Einzelmaßnahmen, sondern durch einen strategisch durchdachten Prozess. Wir begleiten und unterstützen Sie umfassend: von der Zielbildformulierung über die Ist-Analyse und Business Impact Analyse (BIA) bis hin zur Entwicklung und Umsetzung konkreter Maßnahmen. Dabei liegt unser Fokus nicht nur auf der technischen Umsetzung, sondern wir beziehen ebenso die gesamte Organisation mit ein, indem wir bestehende Prozesse, mögliche Risiken sowie die Handlungsfähigkeit und Flexibilität Ihrer Struktur analysieren und optimieren.

1. Zielbild entwickeln

Gemeinsam mit Ihnen schärfen wir die IT-Vision und definieren ein realistisches Zielbild: Wo soll Ihr Unternehmen stehen – angesichts veränderter geopolitischer Rahmenbedingungen, steigender regulatorischer Anforderungen und wachsender Abhängigkeiten?

2. Positionsbestimmung

In einem strukturierten Assessment unterstützen wir Sie bei der Analyse ihrer Ausgangslage. Dabei betrachten wir die verschiedenen Dimensionen bestehender Abhängigkeiten, Datenflüsse, Vertragsstrukturen sowie interne Prozesse und Zuständigkeiten.

3. Business Impact Analyse

Zusammen mit Ihnen identifizieren wir kritische Handlungsfelder, bewerten regulatorische und operative Risiken und priorisieren Maßnahmen nach Relevanz und Machbarkeit - immer mit Blick auf Ihre strategischen Ziele.

4. Roadmap & Planung

Auf Basis der Analyse unterstützen wir Sie bei der Entwicklung einer konkreten Umsetzungsstrategie. Wir legen Verantwortlichkeiten, Zeitrahmen und Ressourcen fest – praxisnah, realistisch und priorisiert.

5. Umsetzung begleiten

Wir unterstützen Sie bei der Implementierung, bei internen Abstimmungen sowie bei der Verankerung von Richtlinien und Governance-Strukturen. Auch Schulungen und Kommunikationsmaßnahmen gehören dazu.

"Unser Ansatz: klar strukturiert, rechtlich fundiert und auf Ihre Organisation zugeschnitten. So schaffen wir gemeinsam die Grundlage für nachhaltige digitale Selbstbestimmung."

Blogbeitrag

Digitale Souveränität sichern – Unabhängigkeit strategisches Muss?

Verfasst von:

Digitale Souveränität ist kein Zukunftsthema mehr – sie wird zum strategischen Muss für Unternehmen, die ihre Handlungsfähigkeit in geopolitisch unsicheren Zeiten sichern wollen. Wer kritische Systeme auf US-Plattformen stützt, sollte jetzt Exit-Strategien und Alternativen entwickeln, um sich vor Kontrollverlust und Abhängigkeit zu schützen.

In einer zunehmend digitalisierten Wirtschaftswelt ist digitale Souveränität weit mehr als ein Schlagwort – sie entwickelt sich zunehmend zu einem strategischen Aspekt unternehmerischer Verantwortung. Unternehmen müssen heute sicherstellen, dass ihre Daten, Systeme und Prozesse nicht nur technisch sicher, sondern auch geopolitisch resilient sind. Angesichts der dominanten Marktstellung von Cloud-Anbietern wie Microsoft, Google oder Amazon und einer zunehmend unsicheren globalen Lage ist es wichtig, sich mit den realen Risiken dieser Abhängigkeit auseinanderzusetzen, insbesondere, wenn es um zentrale Geschäftsprozesse, wichtige IT-Systeme und die Verarbeitung sensibler Daten geht.

Politische Unsicherheiten als reales IT-Risiko

Die Entwicklungen der letzten Jahre und insbesondere seit dem Beginn der aktuellen Präsidentschaft von Donald Trump zeigen, dass geopolitische Entscheidungen direkte und tiefgreifende Auswirkungen auf Unternehmen weltweit haben können. Seit seiner erneuten Amtsübernahme als Präsident der Vereinigten Staaten ist klar: Politische Auseinandersetzungen mit Europa oder anderen Staaten bergen ernstzunehmende Risiken, etwa, dass im Extremfall der Zugriff auf US-Ressourcen eingeschränkt oder sogar vollständig gekappt werden könnte, sei es aus wirtschaftlichen Erwägungen, als politisches Druckmittel oder durch Sanktionen.

Was lange Zeit eher abstrakt wirkte, gewinnt zunehmend an praktischer Relevanz: Mit der Auslagerung geschäftskritischer Prozesse auf Plattformen wie Microsoft 365, Google Cloud oder AWS steigt auch die Abhängigkeit von deren Verfügbarkeit. So stellt sich die Frage, was passiert, wenn einer dieser Dienste – sei es durch eine Störung, einen Sicherheitsvorfall oder regulatorische Einschränkungen – plötzlich nicht mehr erreichbar ist? Wie schnell ließe sich in einem solchen Fall reagieren? Welche Daten wären betroffen? Gäbe es belastbare Notfallpläne und Alternativlösungen? Solche Szenarien sind mittlerweile mehr als Planspiele – sie sollten heutzutage Teil einer vorausschauende Digitalstrategie sein.

Abhängigkeit erkennen – Handlungsfähigkeit sichern

Die Abhängigkeit von US-Anbietern ist oft tief in der Unternehmensstruktur verankert: Kollaborationslösungen, E-Mail-Infrastruktur, Cloud-Speicher, CRM-Systeme oder branchenspezifische Anwendungen sind häufig vollständig in den Ökosystemen der großen Hyperscaler eingebettet. Ein Ausfall, sei es durch technische Fehler oder politische Entscheidungen – hätte unmittelbare Auswirkungen auf die Betriebsfähigkeit.

Hier setzt eine fundierte Business Impact Analyse (BIA) an: Sie hilft dabei, die kritischen Systeme im Unternehmen zu identifizieren, deren Ausfall besonders gravierende Folgen hätte. Dazu zählen nicht nur technische Risiken, sondern auch strategische Schwachstellen – etwa dann, wenn zentrale Prozesse auf Cloud-Diensten basieren und somit stark von einzelnen, nicht-europäischen Anbietern abhängig sind. Die BIA ist damit ein wichtiger erster Schritt, um diesen Risiken gezielt zu begegnen und geeignete Maßnahmen für mehr digitale Souveränität zu entwickeln. Unternehmen können beispielsweise:

Souveränität braucht Alternativen

Es geht dabei nicht darum, von jetzt auf gleich vollständig auf europäische Lösungen umzusteigen. Vielmehr sollten Unternehmen die bestehenden Risiken in ihre strategische Planung einbeziehen und diese bei der Weiterentwicklung ihrer IT- und Unternehmensarchitektur berücksichtigen. Die gezielte Integration von Alternativen kann ein langfristiger Prozess sein, der bewusst vorbereitet und umgesetzt wird.

Digitale Souveränität bedeutet, handlungsfähig zu bleiben, auch im Fall geopolitischer Eskalationen. Wer dieses Ziel ernst nimmt, muss sich mindestens mit alternativen Szenarien auseinandersetzen. Dazu gehört:

Diese Schritte mögen kurzfristig mit Aufwand und Investitionen verbunden sein – langfristig schützen sie jedoch vor Kontrollverlust und dem Risiko existenzbedrohender Abhängigkeiten.

Exit-Strategien und digitale Resilienz

Eine bewusste Exit-Strategie schafft Handlungsspielraum. Unternehmen sollten heute definieren, wie sie im Ernstfall den Umstieg auf alternative Systeme vollziehen können – und diese Optionen nicht nur auf dem Papier, sondern auch praktisch vorbereiten. Gerade bei kritischen Anwendungen empfiehlt sich eine Parallelstruktur oder zumindest eine technische Migrationsfähigkeit.

Auch regulatorisch gewinnt das Thema an Relevanz: In sicherheitskritischen Sektoren oder bei Betreibern kritischer Infrastrukturen wird digitale Souveränität zunehmend zur Anforderung, nicht nur zur Empfehlung.

Stabilität erfordert Unabhängigkeit

Digitale Souveränität ist kein bloßes technisches Randthema, sie ist ein entscheidender Faktor für die strategische Resilienz von Unternehmen. In einer zunehmend vernetzten und politisch geprägten Welt, in der staatliche Entscheidungen unmittelbaren Einfluss auf digitale Infrastrukturen haben können, ist es riskant, kritische Daten und Systeme vollständig externen Akteuren zu überlassen.

Unternehmen sind gut beraten, ihre IT-Strukturen jetzt kritisch zu prüfen, bestehende Abhängigkeiten offen zu legen und gezielt Schutzmaßnahmen umzusetzen. Nur so lässt sich gewährleisten, dass sie auch künftig handlungsfähig, sicher und wettbewerbsfähig bleiben – unabhängig von globalen Entwicklungen.

Unsere Leistungen für Ihre digitale Unabhängigkeit

Digitale Souveränität beginnt mit Klarheit: über rechtliche Rahmenbedingungen, organisatorische Risiken und strategische Optionen. Wir unterstützen Sie dabei, souveräne Entscheidungen zu treffen – auf Basis fundierter Analysen, regulatorischer Expertise und konkreter Handlungsempfehlungen.

- Souveränitäts-Check

Wir unterstützen Sie dabei, die digitalen Abhängigkeiten in den verschiedenen Bereichen Ihres Unternehmens zu bewerten und auf dieser Grundlage die daraus resultierenden rechtlichen, operativen und reputativen Risiken zu identifizieren. - Cloud-Strategie & Vertragsprüfung

Wir beraten Sie zur unabhängigen Nutzung von Cloud-Diensten und analysieren Verträge mit Blick auf DSGVO, TADPF, CLOUD Act oder FISA – insbesondere in Bezug auf Datenübermittlungen und Kontrollmöglichkeiten. - KI souverän gestalten

Wir begleiten Sie bei der Einführung und Governance von KI-Anwendungen – mit Fokus auf Datenschutz, Rechenschaftspflichten und Transparenzanforderungen. - Compliance & digitale Governance

Wir unterstützen beim Aufbau und der Implementierung von Richtlinien, Prozessen und Verantwortlichkeiten, um Anforderungen aus NIS-2, DSGVO und weiteren Regulierungen souverän umzusetzen.

Unser Anspruch: Beratung auf Augenhöhe – unabhängig, verständlich und praxisnah. Damit digitale Souveränität kein Schlagwort bleibt, sondern gelebte Realität wird.

FAQ – Häufige Fragen zur Digitalen Souveränität

Was unterscheidet digitale Souveränität von IT-Sicherheit?

Digitale Souveränität bedeutet Kontrolle und Entscheidungsfreiheit über digitale Infrastrukturen, Daten und Prozesse – auch in geopolitisch sensiblen Kontexten. IT-Sicherheit schützt diese Systeme technisch vor Angriffen, ist aber nur ein Teilaspekt. Souveränität denkt weiter – organisatorisch, rechtlich und strategisch.

Ist Cloud-Nutzung mit digitaler Souveränität vereinbar?

Ja, wenn die Rahmenbedingungen stimmen. Entscheidend ist, welche Daten verarbeitet werden, wo sie gespeichert sind, wer Zugriff hat und ob vertragliche, technische und rechtliche Schutzmechanismen greifen. Zudem spielt die Kritikalität der Geschäftsprozesse eine wesentliche Rolle. Für besonders sensitive Prozesse sind möglicherweise höhere Sicherheitsstandards und spezifische Schutzvorkehrungen erforderlich. Wir helfen, Cloud-Modelle zu bewerten und rechtskonform zu gestalten.

Wie kann man digitale Abhängigkeiten erkennen und schrittweise reduzieren?

Der erste Schritt ist eine systematische Risikoanalyse, bei der digitale Abhängigkeiten durch die eingehende Betrachtung der Geschäftsprozesse, IT-Infrastrukturen und eingesetzten Technologien

ermittelt werden. Auf dieser Basis können dann konkrete Schritte zur Reduzierung der Abhängigkeiten und Minimierung der Risiken abgeleitet werden.

Strategien für mehr digitale Souveränität? Sprechen Sie uns an

Informationen zum Umgang mit Ihren Daten können Sie unseren Datenschutzhinweisen entnehmen.

*Pflichtfeld